2022年7月から9月にかけて確認された影響範囲の広い脆弱性情報や脅威情報などをまとめました。当期間中もランサムウェアを用いた攻撃やフィッシング詐欺が国内で観測されています。また、深刻かつ影響範囲の広い脆弱性についてJPCERT/CCは注意喚起を発行しています。以下を参考に対策をご検討ください。

I. ランサムウェアを用いた攻撃

[1]概要

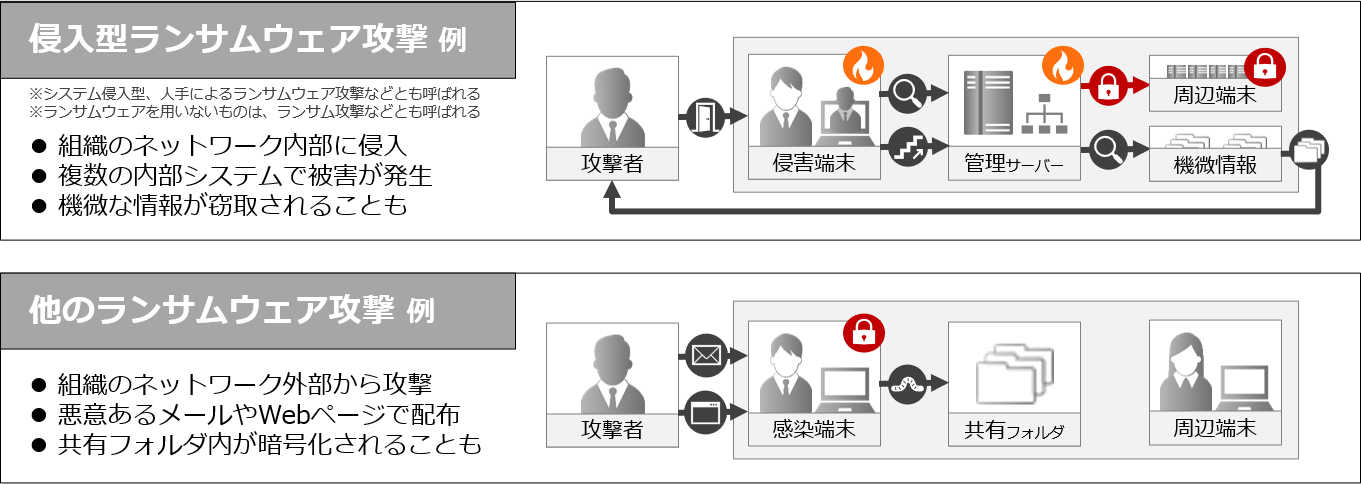

当期間中も国内組織でランサムウェアを用いた攻撃の被害が多数報告されています。ランサムウェア攻撃は、一台から数台の端末の感染被害から、業務停止を引き起こす大規模な感染被害に至るものまでさまざまです。被害予防のための対策や有事に備えた対応の検討を推奨します。

[画像: 侵入型ランサムウェア攻撃などのイメージ図]

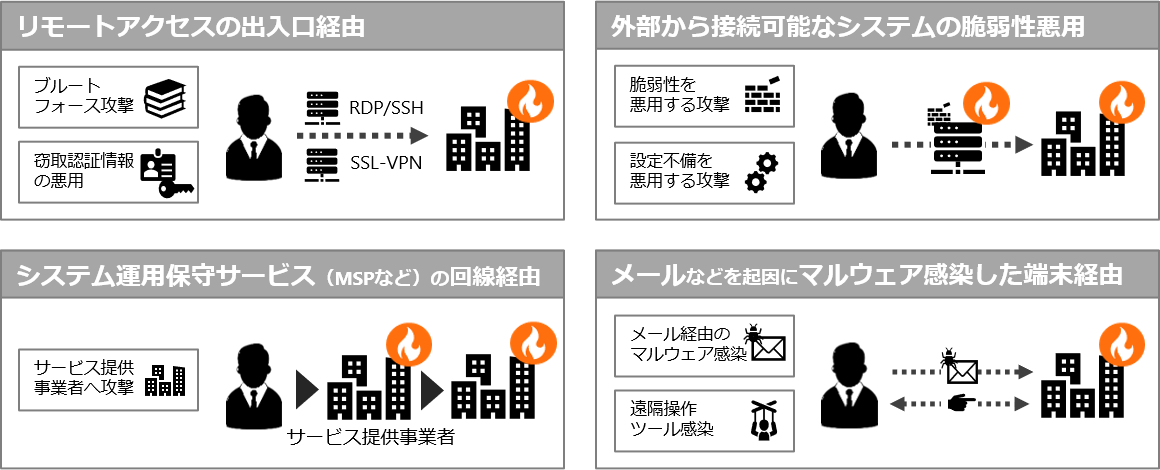

[2]代表的な侵入経路

こうした攻撃では、SSL-VPN製品の脆弱性の悪用や、外部から接続可能なリモートデスクトップサービスの認証突破など、主に外部から接続可能なシステムの脆弱性やリモートアクセスの出入口などが侵入経路として悪用されます。

[画像: 侵入型ランサムウェア攻撃の代表的な侵入経路のイメージ図]

[3]対策

下記の対策をご検討ください。また、被害に遭われた企業や組織のCSIRTおよび情報セキュリティ担当の方は、インシデント対応を進める上での参考情報として、後述のFAQもご活用ください。

(1) VPN製品の出入口や外部から接続可能なシステムの棚卸し

(2) 製品およびシステムのファームウェアおよび稼働ソフトウェアのバージョン確認

(3) 深刻な脆弱性への修正対応の検討およびサポート終了製品の代替移行検討

[4]参考情報

侵入型ランサムウェア攻撃を受けたら読むFAQ

https://www.jpcert.or.jp/magazine/security/ransom-faq.html

なぜ、SSL-VPN製品の脆弱性は放置されるのか ~“サプライチェーン”攻撃という言葉の陰で見過ごされている攻撃原因について~

https://blogs.jpcert.or.jp/ja/2022/07/ssl-vpn.html

II. フィッシング詐欺

[1]概要

当期間中も多数のフィッシングの報告がありました。金融機関や国税庁をかたるフィッシングに加えて、Google翻訳の正規URLからAmazonやクレジットカードブランドなどをかたるサイトへ誘導するフィッシングの報告も確認されています。引き続き対策の徹底を通じてご注意をお願いします。

また、フィッシングサイトドメインの傾向や状況把握の一助となるべく、JPCERT/CCでは、2019年1月から2022年6月までのJPCERT/CCが確認したフィッシングサイトのURLデータを公開しました。

[2]対策

一般的なフィッシングの対策と同様、下記のような対策の徹底を推奨します。また、このようなメールに注意するよう、組織内などでの注意の呼びかけをご検討ください。

(1) メールの文中のリンクは安易にクリックしない

・リンク先がログイン画面となるものは危険なサイトと考え、パスワードなどを入力しない

(2) 正しいドメイン名を確認し、ブックマークから接続する

・オンラインサービス初回利用時に、ブラウザーのブックマークなどに登録し、利用時にはブックマークから接続するよう心掛ける

フィッシング対策協議会

利用者向けフィッシング詐欺対策ガイドライン 2022年度版

https://www.antiphishing.jp/report/consumer_antiphishing_guideline_2022.pdf

[3]参考情報

みずほ銀行をかたるフィッシング (2022/09/05)

https://www.antiphishing.jp/news/alert/mizuhobank_20220905.html

国税庁をかたるフィッシング (2022/08/15)

https://www.antiphishing.jp/news/alert/nta_20220815.html

Google 翻訳の正規 URL から誘導されるフィッシング (2022/08/09)

https://www.antiphishing.jp/news/alert/googletranslate_20220809.html

JPCERT/CCが確認したフィッシングサイトのURLを公開

https://blogs.jpcert.or.jp/ja/2022/08/phishurl-list.html

III. 深刻な脆弱性に関する注意喚起

[1]概要

当期間中も、JPCERT/CCは深刻かつ影響範囲の広い脆弱性などに関する注意喚起を発行しています。中には脆弱性を悪用する事例が確認されているものも含まれています。JPCERT/CCでは今後も随時注意喚起を発行していきますので、都度自組織で利用する資産の該当有無を確認の上、必要に応じて適切な対策を実施ください。

[2]当期間中の注意喚起例

当期間中に注意喚起の発行対象となった脆弱性の例は次の通りです。

Movable TypeのXMLRPC APIの脆弱性(CVE-2022-38078)

2022年8月24日、シックス・アパート株式会社はMovable TypeのXMLRPC APIのコマンドインジェクションの脆弱性(CVE-2022-38078)に関する情報を公開しました。本脆弱性が悪用された場合、遠隔の第三者が任意のPerlスクリプトやOSコマンドを実行する可能性があります。

Trend Micro Apex OneおよびTrend Micro Apex One SaaSの脆弱性(CVE-2022-40139)

2022年9月13日、トレンドマイクロ株式会社は、Trend Micro Apex OneおよびTrend Micro Apex One SaaSの脆弱性(CVE-2022-40139)に関する情報を公開しました。本脆弱性が悪用された場合、当該製品の管理コンソールにログイン可能な遠隔の第三者が、任意のコードを実行する可能性があります。同社は本脆弱性を悪用する攻撃をすでに確認しているとのことです。

[3]対策

Movable TypeのXMLRPC APIの脆弱性、Trend Micro Apex Oneの脆弱性については、下記の対策をご検討ください。

- 脆弱性の影響を受けるか、製品およびバージョンなどの利用状況を確認する

- 脆弱性の影響を受ける場合、開発者が提供している情報をもとに対策を実施する

- 今後、新たな脆弱性を発見した際にアップデートや回避策の適用を早期に実施するため、対応手順や体制などを整備する

[4]参考情報

Movable TypeのXMLRPC APIの脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220022.html

Trend Micro Apex OneおよびTrend Micro Apex One SaaSの脆弱性に関する注意喚起

https://www.jpcert.or.jp/at/2022/at220023.html

IV. JPCERT/CCからのお願い

JPCERT/CCでは、改ざんされたWebサイトや不正なプログラムの配布サイトなどに対して、関係機関を通じて調整活動を行っています。 もし、これらに関する情報をお持ちの場合は、以下のWebフォーム、または電子メールで、JPCERT/CCまでご連絡ください。

| JPCERT/CCインシデント報告(発見報告・被害報告・被害対応依頼) | |

|---|---|

| info@jpcert.or.jp | |

| Webフォーム | https://www.jpcert.or.jp/form/#web_form |

※インシデント報告、対応依頼の詳細はhttps://www.jpcert.or.jp/form/をご覧ください。

V. JPCERT/CCが提供する情報

JPCERT/CCは、日頃より脆弱性情報や脅威情報などに関する情報発信を行っています。最近公開された情報やブログは次のリンクからご確認ください。

- [JPCERT/CC]

注意喚起

https://www.jpcert.or.jp/at/

CyberNewsFlash

https://www.jpcert.or.jp/newsflash/

Weekly Report

https://www.jpcert.or.jp/wr/

JPCERT/CC Eyesブログ

https://blogs.jpcert.or.jp/ja/

VI. 参考情報

[JPCERT/CC]

インシデント報告対応レポート

https://www.jpcert.or.jp/ir/report.html

STOP! パスワード使い回し!

https://www.jpcert.or.jp/pr/stop-password.html

ログを活用したActive Directoryに対する攻撃の検知と対策

https://www.jpcert.or.jp/research/AD.html

[IPA]

サーバ用オープンソースソフトウェアに関する製品情報およびセキュリティ情報

https://www.ipa.go.jp/security/announce/sw_security_info.html

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)

早期警戒グループ

Email:ew-info@jpcert.or.jp